In vielen Entwicklerteams steigt heute der Druck, schneller zu liefern, während gleichzeitig regulatorische Anforderungen immer weiter zunehmen. Spätestens bei Audits oder Sicherheitsvorfällen wird deutlich, dass ohne klare Regeln für Verantwortlichkeiten, Freigaben und Nachweise Reibungsverluste entstehen können. Compliance-Standards schaffen hier eine gemeinsame Grundlage, um Sicherheit, Datenschutz und Kontrolle konsistent in Entwicklungs- und Betriebsprozessen zu verankern.

In diesem Beitrag betrachten wir die wichtigsten Standards im IT-Umfeld und zeigen, wie Organisationen sie strukturieren und operationalisieren können. Außerdem zeigen wir dir, wie GitLab als integrierte DevSecOps-Plattform Standards nicht nur abbildet, sondern ihre Umsetzung aktiv unterstützt.

Was sind Compliance-Standards?

Compliance-Standards sind verbindlich definierte Anforderungen, mit denen Organisationen oft international oder branchenweit sicherstellen, dass ihre Prozesse, Systeme und Datenverarbeitungspraktiken bestimmten Vorgaben entsprechen. Sie entstehen aus rechtlichen Rahmenwerken, regulatorischen Verpflichtungen oder Best-Practice-Katalogen und dienen als gemeinsame Leitlinie für Sicherheit, Datenschutz sowie Qualitäts- und Risikomanagement.

Im IT- und Softwarebereich betreffen diese Standards typischerweise Bereiche wie Zugriffskontrollen, Änderungs- und Release-Prozesse, Protokollierungen, Fehlerbehebungen oder die fortlaufende Überwachung von Systemen.

In diesem Beitrag verwenden wir „Compliance‑Standards“ als Oberbegriff für Normen, Frameworks und gesetzliche bzw. regulatorische Vorgaben – also etwa ISO‑Standards, Branchenframeworks wie das NIST Cybersecurity Framework sowie Gesetze und Verordnungen wie DSGVO, NIS2 oder HIPAA.

Welchen Stellenwert haben Compliance-Standards?

Compliance-Standards sind weit mehr als nur Checklisten. In erster Linie helfen sie, Risiken zu begrenzen und rechtliche bzw. finanzielle Konsequenzen bei Nichteinhaltung zu vermeiden. Zudem erzeugen sie Vertrauen durch eine nachweisbare Einhaltung und werden in vielen Unternehmen auch als Input für Controls, Policies und Prüfprozesse genutzt. Wichtig sind dabei vor allem folgende Ebenen:

- Gesetze und Verordnungen: Compliance-Standards wie ISO/IEC 27001 werden oft herangezogen, um die Einhaltung von Gesetzen wie der DSGVO oder Finanzrechten zu strukturieren und nachweisbar zu machen.

- Frameworks: Ausgearbeitete Leitliniensammlungen helfen dabei, Standards, Best Practices und Kontrollziele zu bündeln. Ein Framework kann mehrere Standards integrieren und in konkrete Maßnahmen überführen.

- Controls: Technische oder organisatorische Maßnahmen machen schließlich einzelne Anforderungen eines Standards operationalisierbar und überprüfbar. Controls sind dafür die Umsetzungselemente im täglichen Betrieb.

Eine klare Definition von Compliance-Standards ist wichtig, weil Unternehmen sonst Gefahr laufen, Anforderungen fragmentiert, reaktiv oder getrennt von ihren operativen Prozessen umzusetzen. Solche Standards funktionieren nur, wenn sie nicht als isolierte Dokumente in Schubladen liegen, sondern in die täglichen Arbeitsabläufe und Verantwortlichkeiten eingebettet sind.

Warum Standards im Compliance-Management zentral sind

Compliance-Management soll sicherstellen, dass Anforderungen nicht nur definiert, sondern im Alltag auch eingehalten werden. Compliance-Standards sind dafür die zentrale Grundlage. Sie übersetzen rechtliche und regulatorische Vorgaben in klare Erwartungen, an denen sich Organisationen orientieren können. Ohne diesen gemeinsamen Referenzrahmen bleibt Compliance oft reaktiv und wird erst relevant, wenn Prüfungen oder Vorfälle auftreten.

Die wichtigsten Aufgaben von Compliance-Standards sind daher:

- Stabilität: In der Softwareentwicklung ändern sich Code, Infrastruktur und Prozesse laufend. Compliance-Standards schaffen hier Verlässlichkeit, weil sie unabhängig von einzelnen Projekten festlegen, welche Mindestanforderungen gelten.

- Risikobewertung: Die Nichteinhaltung von Compliance-Standards kann zu Imageschäden, aber auch zu rechtlichen Sanktionen wie Geldstrafen führen. Eine Standardisierung erleichtert es, Compliance-Risiken einzuordnen und darauf aufbauend Verantwortlichkeiten festzulegen und konsistente Entscheidungen zu treffen.

- Skalierung: Mit zunehmender Anzahl von Teams und Services lassen sich Compliance-Anforderungen häufig schwerer über Absprachen oder manuelle Kontrollen steuern. Klar definierte Standards machen Anforderungen wiederholbar, indem neue Projekte sich einfach daran orientieren können. So bleibt Compliance auch im Wachstum handhabbar.

- Nachvollziehbarkeit: Compliance-Richtlinien definieren, welche Prozesse dokumentiert, welche Änderungen protokolliert und welche Freigaben nachvollziehbar sein müssen. Das ist nicht nur für Audits relevant, sondern sorgt intern auch für mehr Transparenz und ermöglicht kontinuierliche Verbesserungen.

Ihren größten Nutzen entfalten Compliance-Standards, wenn sie direkt in operative Abläufe eingebunden sind. Durch die Integration in Entwicklungs-, Sicherheits- und Deployment-Prozesse sinkt der Abstimmungsaufwand maßgeblich und die Einhaltung wird verlässlicher. Eine integrierte DevSecOps-Plattform wie GitLab ermöglicht benutzerdefinierte Compliance-Frameworks und bindet die Standards somit als festen Bestandteil in tägliche Workflows ein.

Die wichtigsten IT-Compliance-Standards im Überblick

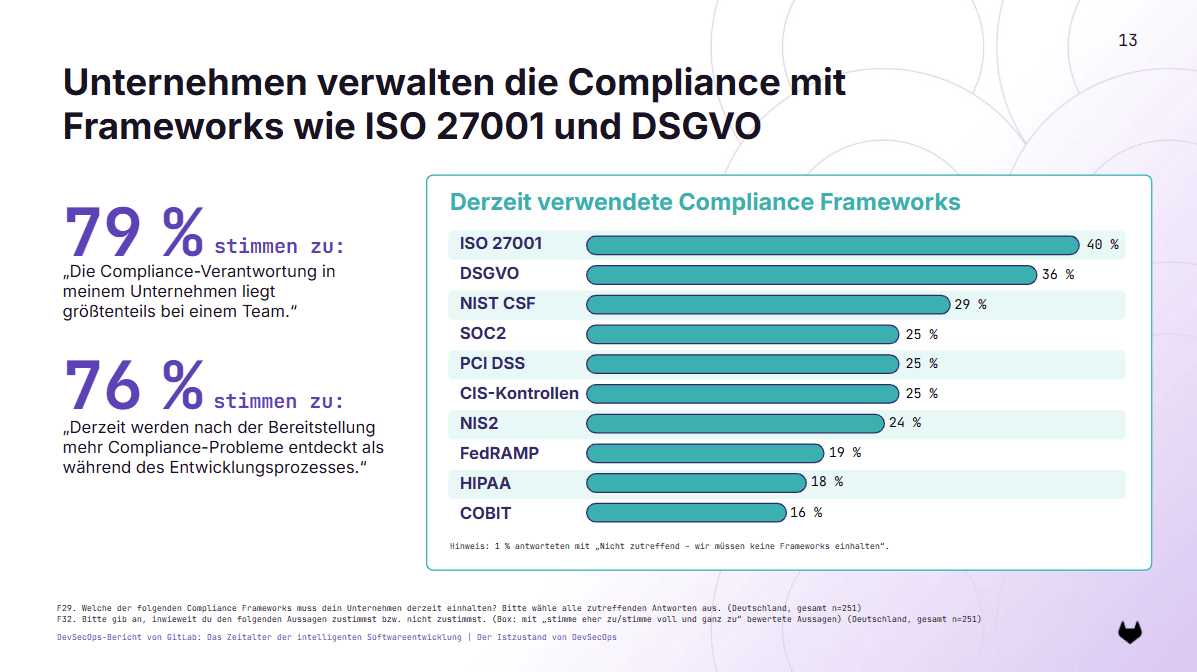

Was deutsche Compliance-Fachleute uns gesagt haben.

Was deutsche Compliance-Fachleute uns gesagt haben.

Wie eine Studie von GitLab und The Harris Poll zur DevSecOps-Landschaft 2026 zeigt, gehören Compliance-Standards und deren Einhaltung für Unternehmen zu den größten Herausforderungen in der Softwareentwicklung. Die wichtigsten Standards im europäischen Raum sind dabei folgende:

- ISO/IEC 27001

- DSGVO

- NIST CSF

- SOC 2

- Branchenspezifische und sektorale Standards

1. ISO/IEC 27001

Die ISO/IEC 27001 ist eine international weitverbreitete Norm in der Informationstechnik. Als Norm ist sie zwar nicht gesetzlich verpflichtend, gilt allerdings als zentrale Referenz für IT-Compliance – insbesondere dann, wenn Organisationen Sicherheit, Datenschutz und Risikomanagement systematisch und auditierbar aufstellen müssen. Anders als gesetzliche Vorgaben beschreibt sie nicht nur Ziele, sondern auch klare Anforderungen an Prozesse, Verantwortlichkeiten und kontinuierliche Verbesserung.

Im Mittelpunkt dieses Standards steht der Aufbau und Betrieb eines Informationssicherheits-Managementsystems (ISMS). Dieses umfasst unter anderem die systematische Bewertung von Risiken, die Definition von Sicherheitszielen sowie die Auswahl und Umsetzung geeigneter Maßnahmen. Der zugehörige Annex A liefert einen strukturierten Katalog von Controls, etwa für Zugriffskontrollen, Kryptografie, Change Management, Logging oder Lieferantenbeziehungen. Damit bietet ISO 27001 eine Brücke zwischen abstrakten Sicherheitszielen und konkreten organisatorischen und technischen Maßnahmen.

Für Software- und Plattform-Teams ist ISO 27001 besonders relevant, weil viele Anforderungen direkt in Entwicklungs- und Betriebsprozesse hineinwirken. Sichere Code-Änderungen, nachvollziehbare Freigaben, Trennung von Zuständigkeiten oder die lückenlose Protokollierung sicherheitsrelevanter Ereignisse lassen sich nicht losgelöst von Toolchains und Workflows umsetzen. Die Norm verlangt zudem, dass diese Maßnahmen nicht nur definiert, sondern auch regelmäßig überprüft und angepasst werden. ISO-27001-Compliance ermöglicht es damit, unterschiedliche regulatorische Anforderungen wie die DSGVO oder branchenspezifische Vorgaben in ein konsistentes Managementsystem zu integrieren.

8x schnellere Software-Updates & 40x schnellere Projekteinrichtung: Mit GitLabs Automatisierung revolutioniert Thales das Inflight-Entertainment

Erfahre, wie Thales Sicherheits- und Compliance-Standards in der Luftfahrt etabliert hat und mit GitLab Ultimate für deutlich schnellere und günstigere Builds sorgt.

2. DSGVO

Die Datenschutz-Grundverordnung ist eine verbindliche gesetzliche Grundlage für den Umgang mit personenbezogenen Daten in der Europäischen Union. Sie betrifft nahezu jede Organisation, die Daten von EU-Bürgern verarbeitet – unabhängig davon, ob es sich um ein Softwareunternehmen, einen internen IT-Dienstleister oder einen SaaS-Anbieter handelt. Damit ist die DSGVO einer der wichtigsten Treiber für Compliance-Management im europäischen IT-Umfeld.

Im Gegensatz zu Normen wie ISO 27001 beschreibt die DSGVO vorwiegend Schutzziele und Prinzipien. Dazu gehören unter anderem Rechtmäßigkeit der Verarbeitung, Zweckbindung, Datenminimierung, Integrität, Vertraulichkeit und Rechenschaftspflicht. Wie diese Anforderungen technisch und organisatorisch umzusetzen sind, bleibt bewusst offen. In der Praxis bildet die DSGVO deshalb häufig den Rahmen für Richtlinien und Verfahren. Sie wird somit nicht isoliert umgesetzt, sondern mit auditierbaren Standards wie ISO/IEC 27001 kombiniert, um daraus strukturierte Kontrollziele und Managementprozesse ableiten zu können.

Für die Softwareentwicklung hat die DSGVO besonders relevante Implikationen. Themen wie Zugriffskontrolle, Rollen- und Berechtigungskonzepte, Protokollierung von Änderungen, vor allem aber sichere Deployments oder der kontrollierte Umgang mit Daten sind die zentrale Grundlage, um Datenschutzanforderungen praktisch umsetzen zu können. Hinzu kommt die Pflicht, Nachweise über getroffene Maßnahmen zu erbringen, etwa im Rahmen von behördlichen Prüfungen oder Auskunftsersuchen.

3. NIST CSF

Das NIST Cybersecurity Framework ist kein Gesetz oder klassischer Compliance-Standard im engeren Sinn. Es ist also weder regulatorisch verpflichtend, noch gehört es zu den Audit-Standards wie ISO 27001 oder SOC 2. Trotzdem dient es für Unternehmen im IT-Bereich als Orientierung für Sicherheitsmaßnahmen oder als Ergänzung zu ISO-basierten Compliance-Management-Systemen.

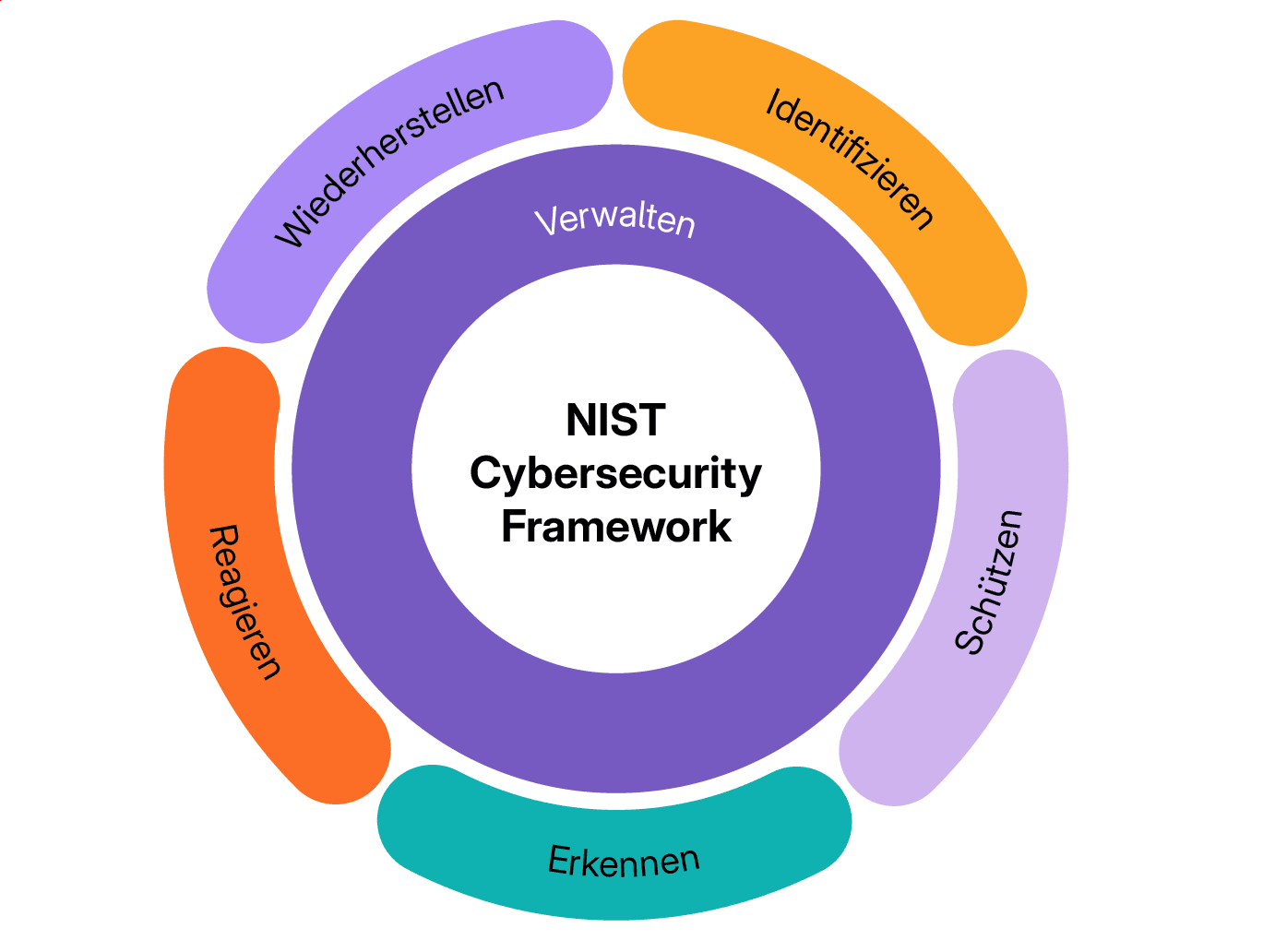

Der Kern des Frameworks besteht aus sechs Funktionen:

- Verwalten (Govern)

- Identifizieren (Identify)

- Schützen (Protect)

- Erkennen (Detect)

- Reagieren (Respond)

- Wiederherstellen (Recover)

Diese unterteilen sich in 22 Kategorien, welche wiederum selbst in 106 Subkategorien unterteilt sind. So deckt das NIST-Cybersecurity-Framework ein breites Spektrum an Compliance-Bezügen ab und bietet damit vielfältige Möglichkeiten als Strukturierungs- und Reifegradmodell.

Das NIST Cybersecurity Framework

Das NIST Cybersecurity Framework

4. SOC 2

SOC 2 ist ein Compliance-Standard, der speziell für serviceorientierte Unternehmen entwickelt wurde, insbesondere für SaaS-, Cloud- und Plattformanbieter. Er wurde in den USA entwickelt und ist rechtlich nicht verpflichtend, spielt aber speziell bei Kund(inn)en mit internationalem Geschäft oder US-Bezug eine wichtige Rolle, wenn es um Vertrauen, Transparenz und Nachweisbarkeit von internen Kontrollen geht.

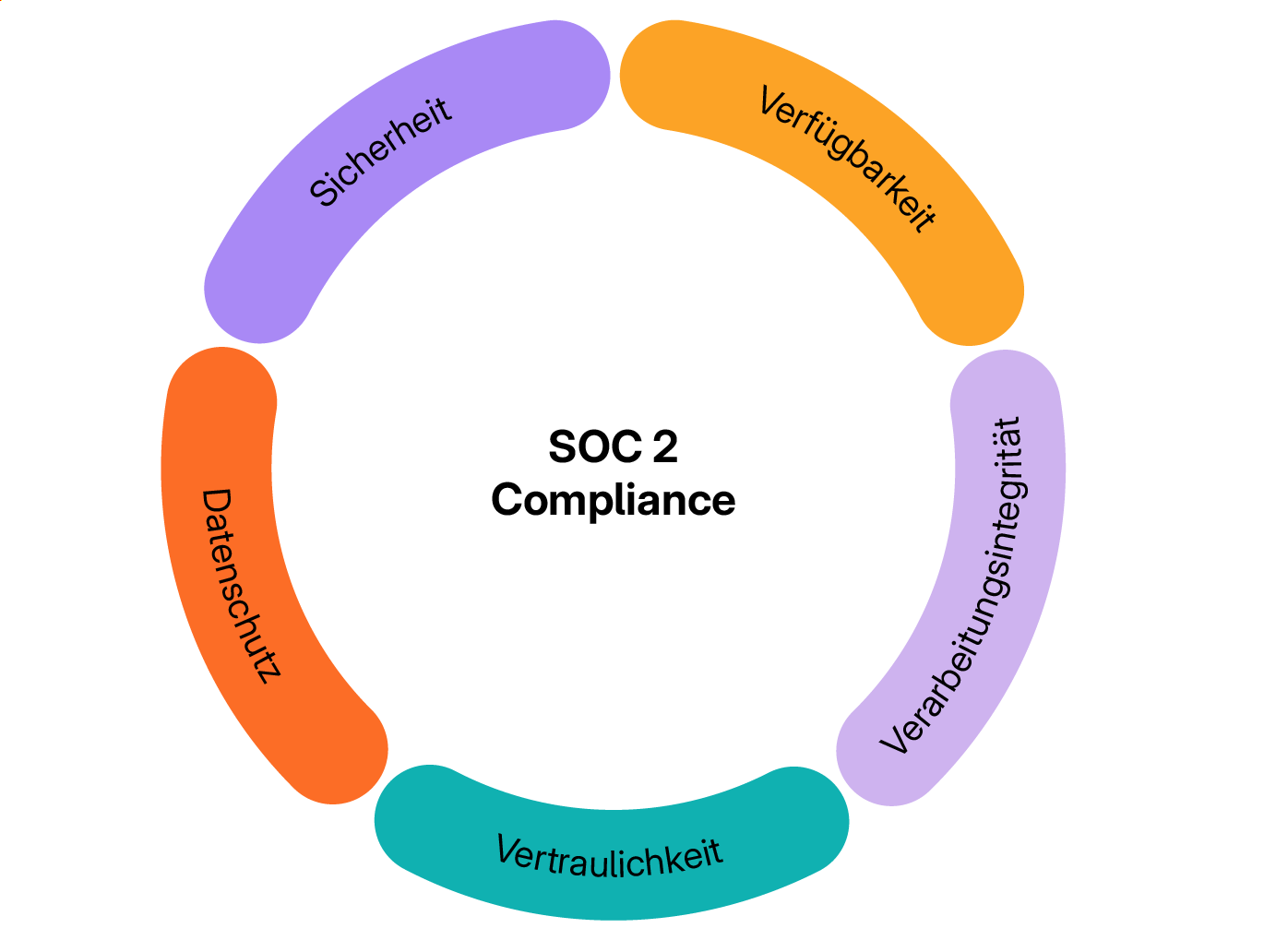

Der SOC-2-Standard besteht aus fünf sog. Trust Services Criteria:

- Sicherheit (Security)

- Verfügbarkeit (Availability)

- Verarbeitungsintegrität (Processing Integrity)

- Vertraulichkeit (Confidentiality)

- Datenschutz (Privacy).

Allerdings ist nur der Aspekt Sicherheit verpflichtend – die anderen vier Kriterien können je nach Geschäftsmodell ergänzt werden. Um operative Prozesse und deren Anwendung nachvollziehbar darzustellen, unterscheidet SOC 2 zudem zwischen zwei Typen:

- Type I bewertet die Gestaltung von Kontrollen.

- Type II prüft deren Wirksamkeit über einen festgelegten Zeitraum.

SOC 2 Compliance

SOC 2 Compliance

5. Branchenspezifische und sektorale Standards

Neben branchenübergreifenden Standards gibt es im Compliance-Management auch Richtlinien, die sich gezielt an bestimmte Branchen richten. Sie spielen primär dann eine Rolle, wenn Software direkt in regulierten Kontexten eingesetzt wird:

- PCI DSS betrifft Organisationen, die Kreditkartendaten verarbeiten, speichern oder übertragen. Der Standard definiert konkrete technische und organisatorische Sicherheitsanforderungen zu Belangen rund um Netzwerksegmentierung, Umgang mit Zugangsdaten oder Überwachung von Systemen. PCI DSS ist stark technisch geprägt und auch wenn es kein Gesetz darstellt, ist die Einhaltung meist vertraglich geregelt und beim Umgang mit sensiblen Kreditkartendaten faktisch verpflichtend.

- NIS2 ist eine europäische Richtlinie, die von den Mitgliedstaaten in nationales Recht umgesetzt wird und sich hinsichtlich Management‑ und Governance‑Verantwortung ausdrücklich an die Unternehmensführung richtet. Betroffen sind verschiedene Sektoren wie Energie, Verkehr und Gesundheitswesen sowie bestimmte Unternehmen ab einer definierten Größe. Auch wenn sie keinen klassischen Compliance-Standard bilden, ziehen NIS2-Anforderungen in der operativen Umsetzung Implikationen für IT- und Softwareprozesse z. B. in den Bereichen Cybersecurity, Risikomanagement und Meldepflichten nach sich.

- HIPAA (Health Insurance Portability and Accountability Act) ist ein US-Gesetz und richtet sich insbesondere in Form der HIPAA Security und Privacy Rule an Organisationen, die mit Gesundheitsdaten in den USA arbeiten. Sie legt strenge Anforderungen an den Schutz sensibler Informationen fest, vor allem in Bezug auf Zugriffsbeschränkungen, Protokollierung und den sicheren Betrieb von IT‑Systemen. Für europäische Unternehmen ist HIPAA dann relevant, wenn Produkte oder Services für den US‑Gesundheitsmarkt entwickelt oder dort betrieben werden.

Wie GitLab Compliance-Standards in DevSecOps-Prozesse integriert

Compliance-Standards entfalten ihren Nutzen erst dann vollständig, wenn sie nicht neben der täglichen Arbeit existieren, sondern Teil der Entwicklungs- und Betriebsprozesse sind. Genau hier setzt eine integrierte DevSecOps-Plattform wie GitLab an. Anstatt Compliance als separaten Prüfprozess zu behandeln, kannst du Anforderungen dort abbilden, wo Code entsteht, geprüft und ausgeliefert wird.

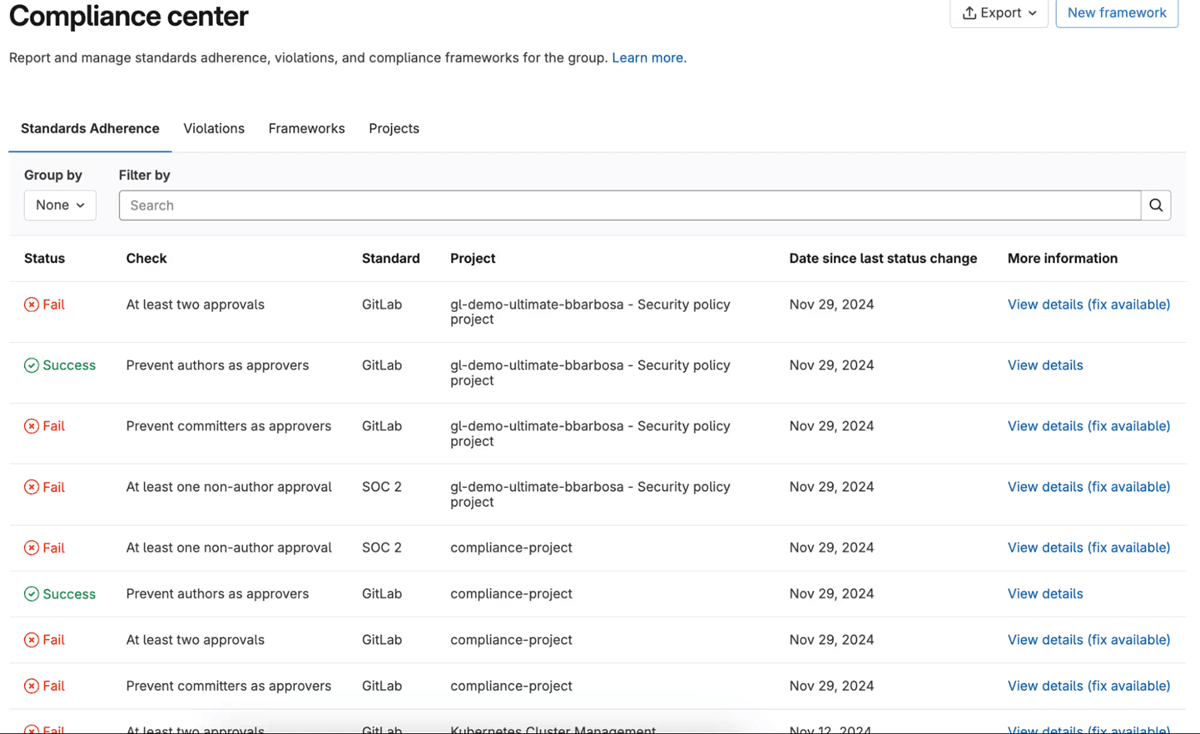

Das integrierte Compliance Center von GitLab bietet eine zentrale Steuerungsebene für Compliance-relevante Informationen. Verantwortliche erhalten einen konsolidierten Überblick darüber, welche Projekte welchen Standards unterliegen, welche Richtlinien aktiv sind und wo Abweichungen auftreten:

- Ordne Standards Projekten und Teams zu und übersetze die Anforderungen aus Standards wie ISO 27001, SOC 2 oder NIS2 in definierte Vorgaben für Projekte. Dadurch wird klar, welche Repositories im Geltungsbereich bestimmter Compliance-Anforderungen liegen und welche zusätzlichen Kontrollen dort greifen müssen.

- Freigaben, Sicherheitsprüfungen oder verpflichtende Pipeline-Schritte werden nicht manuell eingefordert, sondern einfach technisch hinterlegt. So entsteht eine konsistente Umsetzung von Compliance-Anforderungen, die unabhängig von einzelnen Personen oder Teams funktioniert und direkt mit Entwicklungs- und CI/CD-Prozessen verknüpft ist.

- Änderungen an Code, Konfigurationen oder Zugriffsrechten werden automatisch protokolliert und sind revisionssicher nachvollziehbar. Auditnachweise entstehen als Nebenprodukt der täglichen Arbeit, sodass du sie nicht nachträglich zusammensuchen musst.

Compliance Center in GitLab

Compliance Center in GitLab

Compliance-Standards sollten nie als statische Vorgaben behandelt, sondern als lebendiger Bestandteil von DevSecOps-Prozessen verstanden werden. Mit dem notwendigen Verständnis und dem richtigen Tool werden sie hingegen strukturierbar, umsetzbar und überprüfbar – genau dort, wo moderne Software entsteht.

Verankere regulatorische Anforderungen direkt im Entwicklungsprozess

Automatisiere dein Compliance-Management, stärke dabei deine Entwicklerteams und skaliere Compliance nachhaltig im Unternehmen!

Häufig gestellte Fragen zu Compliance-Standards

Was kann bei Nichteinhaltung von Compliance-Standards passieren?

Bei Nichteinhaltung von Compliance-Standards drohen rechtliche, finanzielle und operative Konsequenzen. Dazu zählen hohe Geldstrafen und rechtliche Schritte durch Aufsichtsbehörden, Schadensersatzforderungen, Vertragskündigungen sowie der Verlust von Zertifizierungen. Zusätzlich können Reputationsschäden entstehen, die das Vertrauen von Kundinnen und Kunden bzw. Geschäftspartnerinnen und Geschäftspartnern einträchtigen. Intern führen Verstöße häufig zu Betriebsunterbrechungen, erhöhtem Kontrollaufwand und persönlichen Haftungsrisiken für Verantwortliche.

Welche Compliance-Standards sind noch wichtig?

Welche Compliance-Standards für ein Unternehmen gelten, hängt von Branche, Markt, Unternehmensgröße und regulatorischem Umfeld ab. So sind im Finanzwesen noch die Standards ISO 22301 (Business Continuity), BAIT und MaRisk wichtig, während für Industrie und Automobil TISAX und IEC 62443 eine Rolle spielen. Im Gesundheitswesen und Life Sciences zählen hingegen ISO 13485 sowie GxP-Richtlinien, und Energie und kritische Infrastruktur müssen ISO 27019 und KRITIS-Anforderungen berücksichtigen.

Was ist der Unterschied zwischen ISO 27000 und ISO 27001?

ISO 27000 ist eine Normenfamilie, die Begriffe, Grundlagen und einen Überblick zum Informationssicherheitsmanagement liefert. ISO 27001 ist Teil dieser Familie und definiert konkrete Anforderungen an ein Informationssicherheits-Managementsystem (ISMS). Während ISO 27000 erklärend und einordnend wirkt, ist ISO 27001 die prüf- und zertifizierbare Norm, nach der Organisationen ihre Informationssicherheit offiziell nachweisen können.